Ce guide de gestion de la mobilité informatique vous apprend à gérer, sécuriser et optimiser vos appareils mobiles. Découvrez comment renforcer la sécurité et la productivité de votre entreprise grâce à ce guide : gestion mobilité informatique.

Sommaire

- Points Clés

- Comprendre la gestion de la mobilité informatique

- Fonctionnement d'une solution MDM

- Sécurisation des données mobiles

- Mise en place d'une solution MDM

- Gestion des appareils personnels (BYOD)

- Conformité aux réglementations

- Productivité accrue grâce au MDM

- Réduction des coûts opérationnels

- Meilleures pratiques pour la gestion de la mobilité

- Intégration avec les systèmes existants

- Suivi et rapports détaillés

- En résumé

- Questions fréquemment posées

Points Clés

-

La gestion des appareils mobiles (MDM) est essentielle pour sécuriser et optimiser l'utilisation des dispositifs au sein des entreprises, tout en répondant aux défis liés au BYOD.

-

Les solutions MDM offrent des fonctionnalités comme la configuration et la mise à jour à distance, renforçant la sécurité des données et facilitant la gestion des appareils mobiles.

-

Pour garantir la conformité réglementaire et sécuriser les données, il est crucial d'établir des politiques claires et de former les utilisateurs aux bonnes pratiques de sécurité.

Comprendre la gestion de la mobilité informatique

La gestion des appareils mobiles (MDM) est une solution logicielle essentielle pour toute organisation moderne. Elle permet de gérer et de protéger les appareils mobiles et les données qu'ils contiennent. En sécurisant et en optimisant l'utilisation de ces appareils, une solution MDM renforce non seulement la sécurité des données mais améliore également la productivité des équipes.

Avec l'évolution rapide des technologies et l'augmentation de l'utilisation des appareils mobiles, la tendance au BYOD est devenue incontournable. En effet, 85 % des adultes possèdent un smartphone, ce qui encourage l'adoption de cette pratique dans les environnements professionnels. Toutefois, cette évolution s'accompagne de nouveaux défis, tels que les logiciels malveillants, les attaques de phishing et le vol ou la perte d'appareils. La technologie joue un rôle clé dans cette dynamique.

La gestion des appareils mobiles simplifie ces problématiques en offrant un outil centralisé pour surveiller, gérer et sécuriser les appareils à distance. Elle rend les environnements informatiques moins complexes et assure une protection efficace contre les menaces potentielles. Ainsi, une stratégie bien définie de gestion des appareils mobiles est cruciale pour atteindre les objectifs de sécurité et de productivité dans toute organisation.

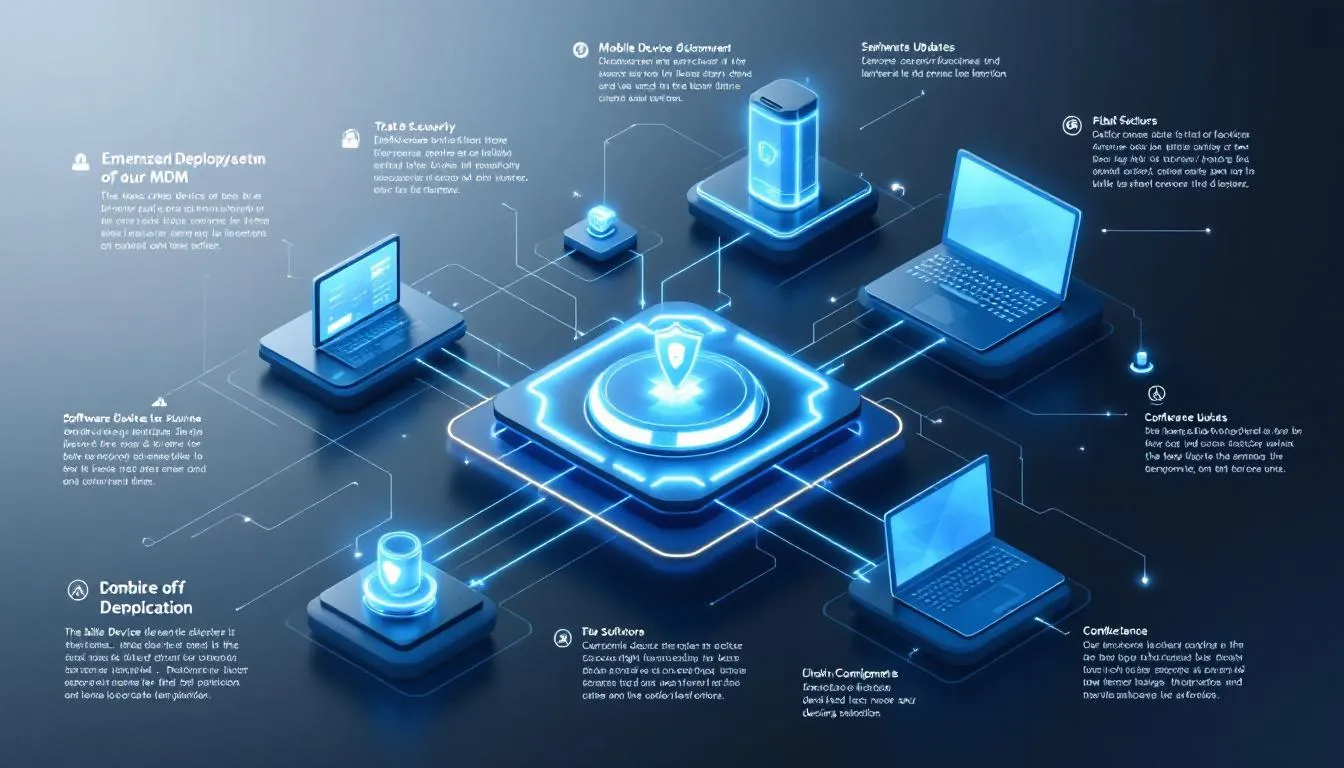

Fonctionnement d'une solution MDM

Une solution MDM fonctionne comme un bouclier protecteur pour vos appareils mobiles, vos applications et vos données. Son rôle principal est de suivre l'inventaire des appareils, de configurer à distance et de déployer des agents sur les dispositifs personnels ou d'entreprise. Ces agents imposent des restrictions et appliquent des configurations spécifiques, permettant une gestion centralisée et sécurisée des appareils mobiles.

Le MDM ne se limite pas à la simple protection des appareils ; il intègre également des mises à jour logicielles à distance. Les administrateurs peuvent ainsi déployer rapidement des mises à jour de sécurité, corrigeant les vulnérabilités et assurant le bon fonctionnement des appareils BYOD. Cette fonctionnalité est cruciale pour maintenir la sécurité et la performance des appareils dans un environnement professionnel en constante évolution.

Enfin, une solution MDM s'intègre harmonieusement avec d'autres outils de gestion informatique, assurant une gestion cohérente et unifiée des appareils, ensemble. Cette intégration facilite le contrôle à distance des applications et l'application des configurations, offrant une solution complète pour la gestion des appareils mobiles dans votre entreprise.

Sécurisation des données mobiles

Sécuriser les données mobiles est une priorité absolue pour toute organisation. Pour garantir cette sécurité, il est crucial d'imposer des mises à jour régulières de sécurité sur les appareils utilisés dans un cadre professionnel. Les solutions MDM permettent de déployer ces mises à jour logicielles à distance, renforçant ainsi la sécurité des appareils en corrigeant rapidement les vulnérabilités.

L'authentification multifactorielle (MFA) est une autre couche essentielle de protection. En intégrant des fonctionnalités telles que le MFA et le contrôle d'accès basé sur les rôles, le MDM limite l'accès aux données sensibles selon les fonctions des utilisateurs. De plus, la séparation des données professionnelles et personnelles sur les appareils BYOD, souvent réalisée via des conteneurs sécurisés, facilite une gestion sécurisée des informations.

La surveillance en temps réel des appareils permet aux équipes informatiques de détecter rapidement les anomalies et de réagir à des incidents de sécurité potentiels. Cette capacité de suivi en temps réel est cruciale pour maintenir la conformité et protéger les données sensibles des attaques potentielles.

Mise en place d'une solution MDM

La mise en place d'une solution MDM efficace commence par une compréhension approfondie des besoins spécifiques de l'entreprise. Établir des politiques claires de gestion des appareils mobiles aide à définir les responsabilités et les procédures pour les utilisateurs, assurant ainsi une utilisation sécurisée et optimisée des appareils.

Former les utilisateurs finaux sur les pratiques de sécurité est une étape cruciale dans les étapes pour minimiser les risques liés à l'utilisation des appareils mobiles. Avant de migrer les données vers le système MDM, il est également nécessaire d'évaluer leur qualité pour anticiper et résoudre les problèmes potentiels.

Les solutions MDM permettent aux techniciens de déployer et de gérer facilement les mises à jour, améliorant ainsi la productivité des employés. Pour les entreprises cherchant à optimiser leur infrastructure, la location d'ordinateurs peut représenter une alternative flexible et économique à l'achat de matériel informatique. En facilitant la gestion à distance des appareils, le MDM contribue à maintenir les employés connectés et efficaces, même en dehors du bureau.

Cette gestion à distance réduit également les temps d'arrêt des appareils, permettant aux employés de se concentrer sur leur service de travail sans interruptions.

Gestion des appareils personnels (BYOD)

La gestion des appareils personnels, ou BYOD, est essentielle pour assurer la sécurité des données tout en permettant aux employés d'utiliser leurs propres appareils. Les politiques BYOD définissent les règles et responsabilités pour l'utilisation des appareils personnels à des fins professionnelles, garantissant une utilisation sécurisée et conforme des appareils.

Pour atténuer les risques associés au BYOD, il est important de mettre en place des directives et des mesures de sécurité appropriées. Le MDM assure la séparation des données professionnelles et personnelles grâce à la conteneurisation sur les appareils BYOD, protégeant ainsi les informations sensibles de l'entreprise.

Cependant, les inconvénients du BYOD pour les entreprises incluent un risque accru de perte et de fuite de données et une gestion plus difficile des appareils personnels. Une stratégie de gestion des appareils mobiles bien définie peut aider à surmonter ces défis tout en tirant parti des avantages du BYOD. Pour les organisations souhaitant compléter leur stratégie BYOD, la location d'ordinateurs portables offre une flexibilité optimale pour les équipes mobiles et les projets temporaires.

Conformité aux réglementations

Assurer la conformité aux réglementations, telles que le RGPD, est une nécessité pour toute organisation utilisant des appareils mobiles. Le RGPD impose des exigences techniques et organisationnelles pour protéger les données personnelles sur ces appareils. En cas de violation de données, le RGPD exige une notification dans un délai de 72 heures aux autorités et aux personnes concernées.

Les entreprises doivent s'assurer que le consentement explicite des utilisateurs est obtenu avant de collecter des données via des appareils mobiles. De plus, la minimisation des données est essentielle ; seules les informations nécessaires doivent être collectées sur les appareils mobiles.

Les solutions MDM soutiennent également la conformité réglementaire en consolidant les données nécessaires pour les audits et les vérifications. Elles aident à respecter les réglementations de protection des données par un contrôle strict sur l'accès et le traitement des données personnelles.

Productivité accrue grâce au MDM

L'automatisation de la configuration et la gestion des appareils par MDM réduisent les interruptions techniques, permettant aux employés de se concentrer sur des tâches plus importantes. Cette automatisation améliore non seulement l'efficacité, mais aussi la satisfaction des employés en réduisant le temps passé sur des problèmes techniques.

Permettre aux employés d'utiliser des appareils avec lesquels ils sont familiers peut également améliorer la flexibilité de chaque employé et leur productivité. Cette familiarité réduit la courbe d'apprentissage et augmente la rapidité d'exécution des tâches, contribuant ainsi à une meilleure performance globale de l'entreprise.

Réduction des coûts opérationnels

La gestion centralisée des appareils permet d'optimiser le cycle de vie des équipements, réduisant ainsi les coûts associés à leur acquisition et maintenance. En intégrant efficacement les solutions MDM, les entreprises peuvent également éliminer les doublons de données et améliorer l'efficacité des processus.

Le BYOD permet aux entreprises de réaliser des économies en évitant de fournir des appareils mobiles à tous les employés. De plus, un MDM facilite le suivi de l'utilisation des appareils, aidant à identifier les équipements sous-utilisés et à réduire les dépenses inutiles. Pour les organisations cherchant à réduire davantage leurs investissements informatiques, la location de matériel offre une excellente alternative aux dépenses de capital.

Meilleures pratiques pour la gestion de la mobilité

L'éducation des employés sur les bonnes pratiques de sécurité est cruciale pour l'efficacité des politiques MDM, notamment :

-

La gestion des mot de passe

-

La formation des utilisateurs

-

La sensibilisation à la qualité des données Ces actions favorisent également l'adoption de la solution MDM.

Les entreprises doivent établir des politiques claires concernant les appareils personnels autorisés pour garantir la sécurité des données professionnelles. Des audits de sécurité réguliers aident à s'assurer que les politiques BYOD sont respectées et que les appareils restent conformes aux exigences de sécurité.

L'automatisation des configurations d'appareils par un MDM réduit le temps passé par les équipes IT sur des tâches répétitives, permettant ainsi une meilleure allocation des ressources. Il est également impératif de maintenir une gestion des correctifs pour éviter les vulnérabilités au sein de l'écosystème des appareils.

Intégration avec les systèmes existants

Concevoir une architecture adéquate pour le MDM est essentiel pour garantir une intégration efficace avec les systèmes existants. Cette intégration facilite un accès centralisé aux données, simplifiant ainsi la gestion et la gouvernance des informations.

Une meilleure cohérence des données à travers l'ensemble des systèmes garantit que toutes les parties prenantes travaillent avec des informations à jour et fiables. Cela inclut la validation des règles de gouvernance pour assurer un traitement correct lors du transfert des données.

Suivi et rapports détaillés

Les solutions MDM offrent plusieurs avantages :

-

Génération de rapports automatisés fournissant des mises à jour en temps réel sur l'état des appareils.

-

Permettent aux responsables informatiques de détecter les appareils non conformes.

-

Facilitent l'application de mesures de sécurité appropriées.

-

Fournissent des informations précieuses permettant aux entreprises d'anticiper et de réagir rapidement aux menaces potentielles.

Les alertes automatiques en cas de non-conformité ou de compromission des appareils sont également une fonctionnalité clé des solutions MDM. Ces alertes permettent une intervention rapide pour résoudre les problèmes avant qu'ils ne deviennent critiques, assurant ainsi la continuité des opérations et la protection des données de l'entreprise.

L'analyse des données issues des rapports MDM aide à identifier les comportements à risque et à mettre en place des stratégies d'amélioration. En utilisant ces informations, les entreprises peuvent ajuster leurs politiques de sécurité et optimiser leurs pratiques de gestion des appareils mobiles pour une efficacité maximale.

En résumé

En résumé, la gestion de la mobilité informatique est devenue une composante essentielle pour les entreprises modernes. Une solution MDM bien mise en place permet de protéger les données, de sécuriser les appareils et d'améliorer la productivité des employés. Les meilleures pratiques incluent la mise à jour régulière des appareils, l'éducation des utilisateurs, et l'automatisation des processus pour réduire les interventions humaines. En intégrant efficacement le MDM aux systèmes existants, les entreprises peuvent garantir une gestion cohérente et sécurisée de leurs appareils mobiles.

L'adoption d'une solution MDM est non seulement une question de sécurité, mais aussi une stratégie pour accroître l'efficacité et réduire les coûts opérationnels. En suivant les conseils et les meilleures pratiques présentés dans ce guide, les entreprises peuvent naviguer avec succès dans le paysage complexe de la mobilité informatique et tirer pleinement parti des avantages qu'elle offre. L'heure est venue de prendre des mesures concrètes pour sécuriser et optimiser la gestion de vos appareils mobiles.

Questions fréquemment posées

Pourquoi la gestion des appareils mobiles est-elle essentielle pour les entreprises?

La gestion des appareils mobiles est cruciale pour assurer la sécurité des données et des appareils, tout en améliorant la productivité des équipes. Cela permet également de simplifier la gestion des systèmes informatiques au sein de l'entreprise.

Comment une solution MDM améliore-t-elle la sécurité des données mobiles?

Une solution MDM améliore la sécurité des données mobiles en permettant le déploiement à distance de mises à jour logicielles, en intégrant l'authentification multifactorielle, et en séparant les données professionnelles des données personnelles. Cela permet également une surveillance en temps réel des appareils pour détecter d'éventuelles anomalies.

Quelles sont les étapes pour mettre en place une solution MDM efficace?

Pour mettre en place une solution MDM efficace, il est essentiel de comprendre les besoins métier spécifiques, d'établir des politiques claires et de former les utilisateurs finaux. Ensuite, évaluez les données à migrer et déployez les mises à jour et configurations à distance.

Quels sont les avantages économiques du BYOD pour les entreprises?

Le BYOD offre aux entreprises des économies significatives en réduisant les coûts d'équipement, tout en optimisant le cycle de vie des appareils et en renforçant l'efficacité opérationnelle. Cette approche stimule un environnement de travail plus efficace et adaptable.

Comment les solutions MDM soutiennent-elles la conformité réglementaire?

Les solutions MDM soutiennent la conformité réglementaire en consolidant les données pour les audits et en garantissant un contrôle rigoureux sur l'accès et le traitement des données personnelles. Elles intègrent également des fonctionnalités clés comme le chiffrement et l'authentification à deux facteurs, essentielles pour assurer la prot